Small data e lacune nella non conoscenza - Parte II

Big Brother di Terza Generazione: quali tutele per la privacy?

Big Brother di Terza Generazione: quali tutele per la privacy?

Probabilmente è stato Orwell ad utilizzare per primo il termine Big Brother per sottintendere ad una forma strutturata di raccolta di informazioni che, una volta centralizzate possono essere utilizzate contro il singolo. Realtà e fantasia si sono fuse in questo personaggio.

In un mondo decisamente reale, grazie all'interconnessione, si è sviluppata una seconda generazione di Big Brothers: grandi organizzazioni che accumulano dati su di noi sfruttando tecnologie d'uso così comune che oramai ne siamo avvezzi: telecamere, autovelox, celle telefoniche, impianti di rete, social networks, ... A differenza di quanto accade nel totalitario stato di Oceania, per noi è stato però possibile arrivare a stilare un Codice, il noto D.Lgs. 196/03 che sancisce il diritto alla protezione dei dati personali ed arriva a prevederne la cancellazione.

La terza generazione è più insidiosa, perché non è chiaramente delineata e non ci sono normative che regolamentano il trattamento dei dati: si tratta dei sistemi di raccolta informazioni legati a dispositivi per cui la raccolta di dati è gestita all'interno del dispositivo stesso oppure è demandata ad un qualche tipo di network che si trova in una nazione non soggetta alle nostre normative.

Qui spaziamo dagli hotspot domestici ai devices indossabili, dispositivi IoT, autoveicoli intelligenti e giocattoli interconnessi compresi.

E tutto questo non è limitato al solo ambito dell'uso personale. Basti pensare ad esempio a quanto grande sia la percentuale di possessori di smartphone che tiene tutti i tipi di connettività attivi anche se questo implica negoziare credenziali con qualunque cosa sia a portata di mano. E tracce di questa negoziazione - senza alcuna intenzione malevola - restano nella cache di questa moltitudine di piccoli fratelli, che non aspettano altro che qualcuno li interroghi a dovere per poter rivelare tutto quello che hanno raccolto.

Non a caso parecchi uffici hanno policies particolarmente severe in merito all'uso di dispositivi personali sul posto di lavoro (BYOD), smartwatches inclusi.

Tutela

A livello normativo è sicuramente complesso cercare di governare un insieme così eterogeneo e così difficilmente classificabile di dispositivi, ma i lavori in corso sembrano promettenti.

Il 25 maggio 2016 è entrato in vigore in Italia il regolamento (UE) 2016/679 del Parlamento Europeo e del Consiglio, del 27 Aprile 2016, relativo alla protezione delle persone fisiche con riguardo al trattamento dei dati personali, nonché alla libera circolazione di tali dati (che abroga la direttiva 95/46/CE, regolamento generale sulla protezione dei dati).

Questo regolamento, che andrà applicato entro il 25 maggio 2018, ridefinisce la disciplina europea in materia di Privacy, precisando le modalità di trattamento dei dati ammissibili e ponendo vincoli al loro trasferimento, garantendo una maggior tutela alle persone fisiche, chiarendo quali siano le modalità di consenso e tutelando il diritto all'oblio. Per ulteriori dettagli si rimanda alla guida informativa che si trova sul sito del Garante per la protezione dei dati personali.

Nello scorso settembre i risultati del "Privacy Sweep 2016" (un'analisi internazionale svolta dalle Autorità garanti della privacy di 26 Paesi), sono stati abbastanza allarmanti perché oltre il 60% dei dispositivi testati (fra cui orologi e braccialetti intelligenti, contatori elettronici e termostati di ultima generazione) non hanno superato gli obiettivi posti dai Garanti ed hanno evidenziato che da parte dei produttori c'è scarsa attenzione al dato sensibile.

Problemi ci sono, quindi, ma c'è un'attenzione al tema che in alcuni paesi ha portato ad una pronta risposta. Giusto per riferimento, negli Stati Uniti nel mese di novembre 2016 il NIST ha pubblicato la "Systems Security Engineering", una nuova guida alla cybersecurity dei dispositivi nella Internet of Things, mentre lo U.S. Department of Homeland Security ha pubblicato "Strategic principles for securing the Internet of Things (IoT)".

L’Ingegnere

In conclusione, idee e linee guide non mancano, ora la palla torna a noi. Ci sono soluzioni tecnologiche veramente molto interessanti, ma innovazione ed utilità passano in secondo piano di fronte alla cattiva gestione dei dati, e questo - oltre al problema della sicurezza delle informazioni - crea l'immagine di una tecnologia avanzata impicciona, che diventa presto un luogo comune e genera un clima di sfiducia. Come ingegneri, come amanti della tecnologia, dobbiamo partecipare a tavoli di lavoro e sensibilizzare i legislatori in modo che propongano normative attuabili ed applicabili, dobbiamo progettare soluzioni che siano rispettose di queste normative, dobbiamo di conseguenza educare il nostro mercato e i nostri clienti a vedere oltre l'aspetto mediatico e cercare una tecnologia che sappia stupirli senza mettere a rischio la loro sicurezza.

Links

Qualche link è d'obbligo, per informarsi e per svagarsi.

Su privacy e gestione dei dati personali:

http://www.garanteprivacy.it/web/guest/home/docweb/-/docweb-display/docweb/5443681

Privacy: "Internet delle cose", utenti poco tutelati. Risultati dell'analisi internazionale per il "Privacy Sweep 2016"

http://www.garanteprivacy.it/web/guest/home/docweb/-/docweb-display/docweb/4877134

"Internet delle cose" sotto la lente delle Autorità garanti privacy. Parte il "Privacy Sweep 2016", l'indagine a tappeto in 29 Paesi del mondo

http://www.agendadigitale.eu/infrastrutture/internet-of-things-le-norme-sono-gia-in-ritardo-per-tutelarci-ecco-perche_1913.htm

Internet of Things, le norme sono già in ritardo per tutelarci: ecco perché

http://www.federaltimes.com/articles/nist-unveils-internet-of-things-cybersecurity-guidance

NIST unveils Internet of Things cybersecurity guidance

http://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-160.pdf

NIST Special Publication 800-160 - Systems Security Engineering

https://www.dhs.gov/sites/default/files/publications/Strategic_Principles_for_Securing_the_Internet_of_Things-2016-1115-FINAL....pdf

Strategic principles for securing the Internet of Things (IoT) - November 2016

http://www.internet-of-things-research.eu/pdf/IERC_Position_Paper_IoT_Governance_Privacy_Security_Final.pdf

IoT Governance, Privacy and Security Issues

http://ec.europa.eu/information_society/newsroom/cf/dae/document.cfm?doc_id=1753

IoT Privacy, Data Protection, Information Security

http://iot.ieee.org/newsletter/september-2016/privacy-in-the-internet-of-things-regulation-vs-innovation.html

Privacy in the Internet of Things: Regulation vs Innovation

https://united-kingdom.taylorwessing.com/globaldatahub/article_wp29_iot.html

The Internet of Things and privacy in Europe and the USA

http://eur-lex.europa.eu/legal-content/it/TXT/?uri=celex%3A32016R0679

Regolamento (UE) 2016/679 del Parlamento europeo e del Consiglio, del 27 aprile 2016, relativo alla protezione delle persone fisiche con riguardo al trattamento dei dati personali, nonché alla libera circolazione di tali dati e che abroga la direttiva 95/46/CE (regolamento generale sulla protezione dei dati) (Testo rilevante ai fini del SEE)

http://www.garanteprivacy.it/web/guest/home/docweb/-/docweb-display/docweb/4443361

Il nuovo "pacchetto protezione dati" - Pagina informativa

http://www.lexology.com/library/detail.aspx?g=bc6b0059-3773-48b1-942f-fc34534822bc

Regolamento (UE) 2016/679: ecco come cambia la protezione dei dati personali in Europa

Non mancano i mezzi per gestire in sicurezza le proprie informazioni, anche se nonostante tutto sono frequenti le distrazioni in merito:

https://clusit.it/rapportoclusit/

Rapporto Clusit 2016 sulla sicurezza ICT in Italia

https://www.researchgate.net/profile/Rolf_Weber3/publication/222708179_Internet_of_Things_-_New_security_and_privacy_challenges/links/0c96053cab03fee371000000.pdf

Internet of Things – New security and privacy challenges

http://iot.stackexchange.com/questions/269/is-there-a-certificate-to-indicate-the-security-level-of-iot-devices/270#270

Is there a certificate to indicate the security level of IoT devices?

http://www.computersciencezone.org/security-internet-of-things/

Security and the Internet of Things

https://www.privacyrights.org/consumer-guides/bring-your-own-device-byod-your-own-risk

Bring your own device (BYOD) — also called bring your own technology (BYOT), bring your own phone (BYOP), and bring your own Personal Computer (BYOPC)

https://www.crayon.com/globalassets/denmark/vendors/kaspersky/mobilesecuritybyod.pdf

Mobile Security & BYOD for Dummies

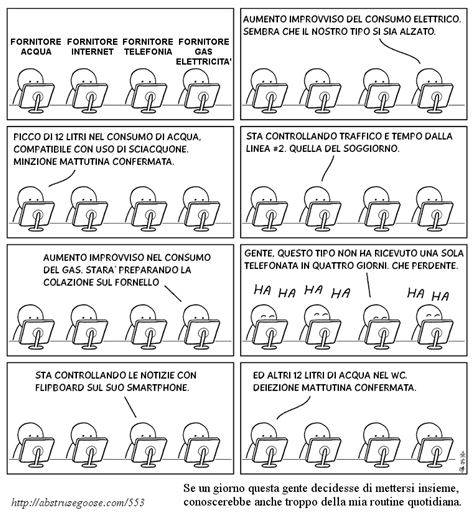

Un po’ di humour non guasta ed aiuta a focalizzare il tema:

http://abstrusegoose.com/553

http://dilbert.com/strip/2008-05-28

http://cloudtweaks.com/2016/03/att-achieving-security-internet-things/

Paolo Attivissimo si diverte ad evidenziare alcuni aspetti a volte grotteschi della tecnologia:

http://attivissimo.blogspot.it/2016/12/se-pensavate-di-regalare-giocattoli.html?m=1

Se pensavate di regalare giocattoli “smart”, pensateci due volte: sono spioni e pettegoli

http://attivissimo.blogspot.it/2016/09/linternet-delle-cose-inutili-lo.html?m=1

L’Internet delle Cose Inutili: lo spazzolino da denti online con rilevamento di posizione

http://attivissimo.blogspot.it/2016/12/se-il-testimone-cruciale-di-un-omicidio.html

Se il testimone cruciale di un omicidio è la casa “smart”

http://attivissimo.blogspot.it/2017/01/amazon-echo-accetta-ordini-di-acquisto.html

Amazon Echo accetta ordini di acquisto da chiunque. Anche da una voce alla TV

http://attivissimo.blogspot.it/2017/01/arriva-la-spazzola-per-capelli-connessa.html

Arriva la spazzola per capelli connessa a Internet. Ne sentivamo il bisogno

http://attivissimo.blogspot.it/2016/04/internet-delle-cose-alcuni-esempi.html?m=1

Internet delle Cose, alcuni esempi d’insicurezza dalla Svizzera

http://attivissimo.blogspot.it/2016/03/aiuto-la-mia-casa-smart-e-stata.html?m=1

Aiuto, la mia casa smart è stata posseduta via radio

http://attivissimo.blogspot.com/2017/01/attenzione-meitu-app-un-po-troppo-spiona.html

Attenzione a Meitu, app un po’ troppo spiona

Al Consumer Electronics Show non mancano certo oggetti bizzarri:

http://www.ansa.it/sito/notizie/tecnologia/hitech/2017/01/03/al-ces-di-las-vegas-hi-tech-a-360-gradi_4f737ee9-3005-48e2-849a-0e559a721036.html

Dall'auto emotiva al letto connesso, torna il Ces di Las Vegas

http://www.ansa.it/sito/notizie/tecnologia/hitech/2017/01/07/con-lo-specchio-di-biancaneve-la-bellezza-diventa-hi-tech_8eb53d5f-2ee3-499c-b869-2ccc7596814d.html

Con lo 'specchio di Biancaneve' la bellezza diventa hi tech

Ing. Paolo Gibellini

Ing. Paolo Gibellini